help.sitevision.se hänvisar alltid till senaste versionen av Sitevision

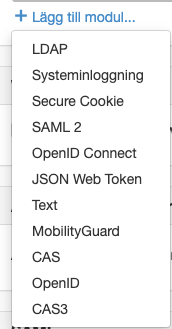

Lägg till modul

Modulerna använder den information som filtren tillhandahåller för att utföra inloggningen.

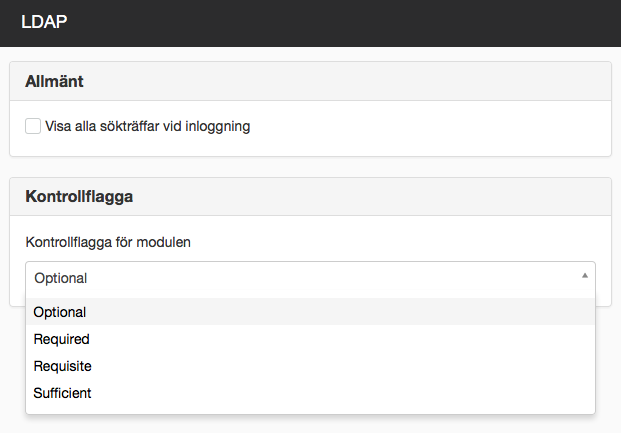

LDAP

LDAP modulen använder katalogtjänsten som är inställd för aktuell webbplats för att verifiera användarnamn och lösenord.

- Visa alla sökträffar vid inloggning - Används om du har användare med samma användarnamn i flera kataloger, detta gör att användaren kommer att få möjlighet att välja vilken användare som ska användas vid inloggning.

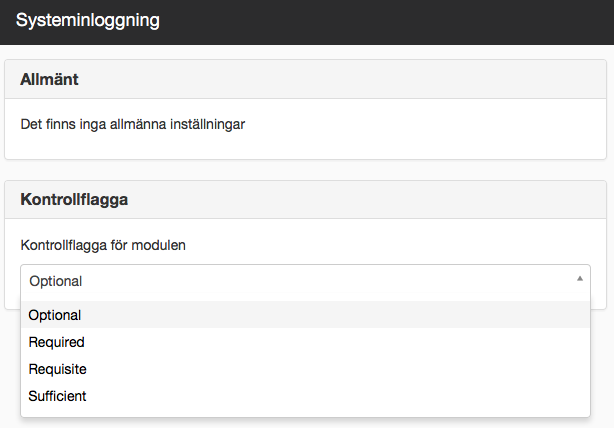

Systeminloggning

Denna modul används för att verifiera inloggning av system användaren.

Kontrollflaggan ska vara sufficient.

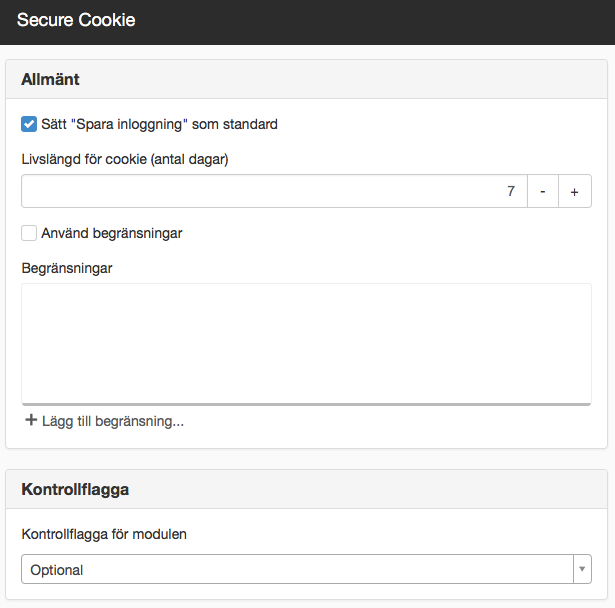

Secure cookie

Med funktionen kan du aktivera automatisk inloggning för användare. Användaren kan välja att spara sin inloggning så att sessionen lagras i en säker cookie.

Modulen kräver säker förbindelse, läs hur du aktiverar det.

- Sätt "Spara inloggning" som standard - Välj om inloggning ska sparas som standard.

- Livslängd för cookie (antal dagar)- Giltighetstiden löper ut om användaren inte besöker webbplatsen inom valt antal dagar och måste då logga in på nytt.

- Använd begränsningar - Villkor för att begränsa möjlighet att spara inloggning baserat på kriterier. Klicka på Lägg till begränsning för att lägga till en begränsning.

- Kontrollflagga - ska vara Optional.

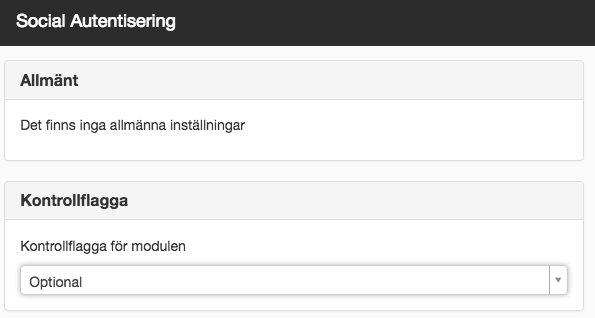

Social Autentisering

Denna funktion kräver att du har licens för Social Autentisering

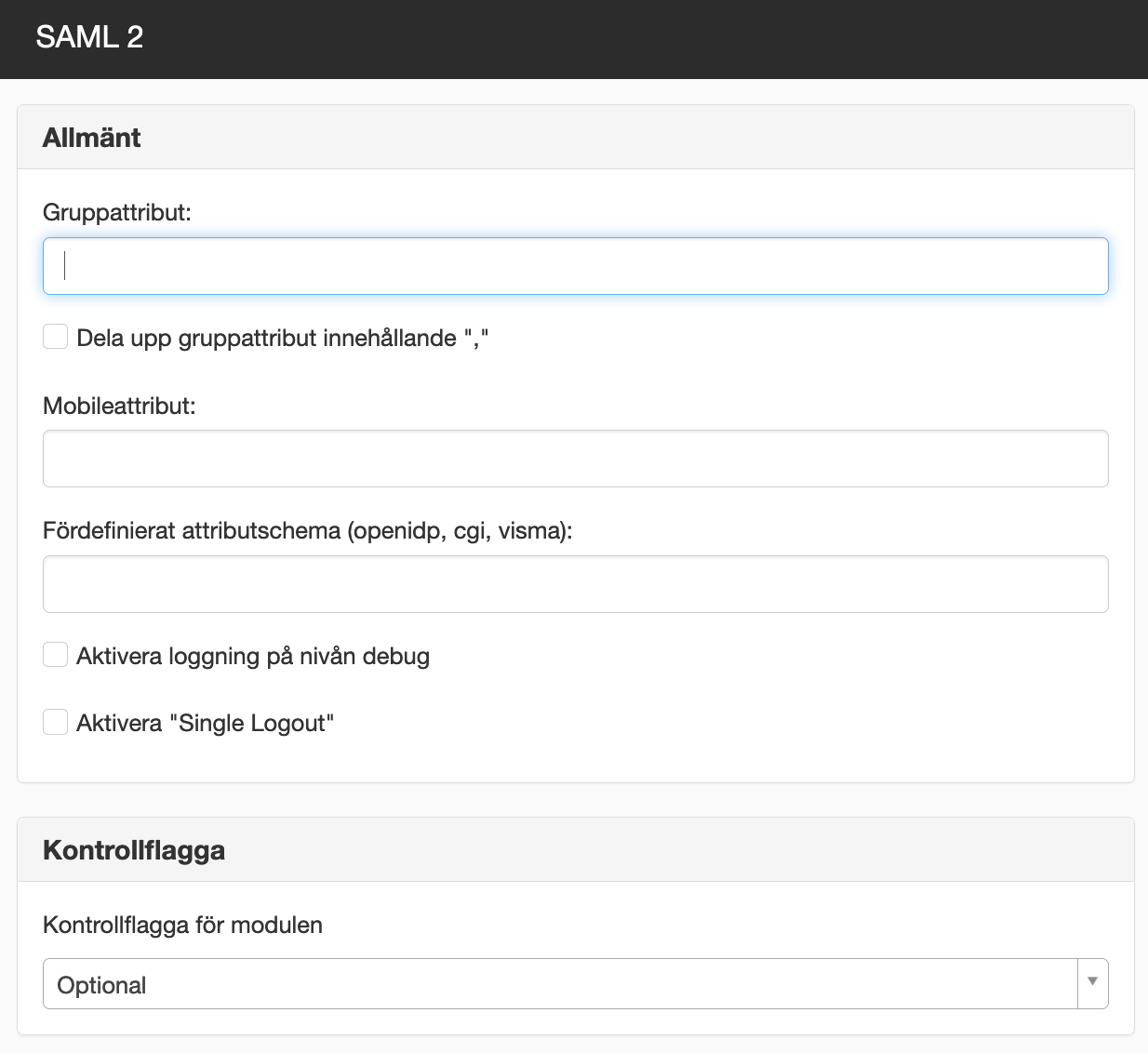

SAML 2

SAML står för Security Assertion Markup Language och är en XML-baserad öppen standard för att utbyta autentisering och behörigheter.

SAML är en federerad inloggningsmetod som ordnar egen inloggning mot AD utan att behöva direkt kontakt med AD.

- Gruppattribut - Detta attribut kommer Sitevision att använda för att sätta upp virtuella grupper för att hantera behörigheter. Det kan vara ett namn eller en sökväg i katalogen. <saml:Attribute Name ="namnet på gruppattributet". > Dessa attributvärden är de som sätts som upp som virtuella grupper.

Med hjälp av Firefoxs tillägg "SAML Tracer" kan du få hjälp att hitta namnen på dessa gruppattribut.

- Dela upp gruppattribut innehållande "," - När du får ett sammansatt gruppattribut där grupperna är separerade med komma. Normalt sett kommer attributen som separata attributvärden och då behöver du inte kryssa i denna ruta. Om du kryssar i rutan och attributen inte är sammansatta, kommer inte SAML-konfigurationen fungera.

- Mobileattribut - Om du vill läsa in attribut för mobilnummer.

- Fördefinierat attributschema (openid, cgi, visma) - Skriv ut det fördefinierade schema som du vill att din inställning ska följa.

- Aktivera loggning på nivån debug - Skriver ut detaljerad information i Sitevisions serverlog. Bra att slå på vid uppsättning. Men slå av denna ruta när SAML i produktion (genererar många loggutskrifter).

- Aktivera "Single logout" - Bocka i denna om du vill att användare ska kunna bli utloggade med Sitevisions modul inloggningsstatus. Det blir då en redirect till /saml/Logout

- Kontrollflagga - Ska vara Sufficient.

SAML ska ligga före LDAP i listan med inloggningsmoduler. Om inte inloggning via SAML fungerar så kommer du vidare till en vanlig formulärsinloggning.

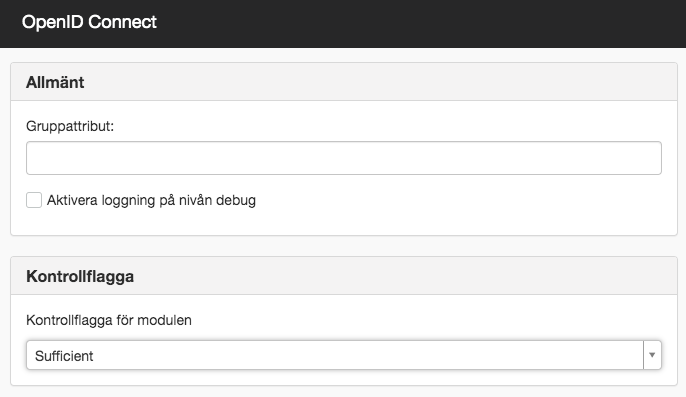

Open ID Connect

OpenID Connect är ett autentiseringslager som ligger ovanpå auktoriseringsstandarden OAuth 2.0. Det används för att skapa federerade inloggningar.

Tekniken är JSON-baserad och kräver mindre nätverkstrafik än sitt äldre syskon SAML2.

- Gruppattribut: Detta attribut kommer Sitevision att använda för att sätta upp virtuella grupper för att hantera behörigheter. Namnet på gruppattributet talar om vilket Claim i JWT:n som ska användas till grupper. Om värdet för gruppattributet är formaterat som en JSON-array kommer Sitevision att hantera detta som flera värden, annars ses detta som en enskild grupp. Fältet behöver bara fyllas i om något annat än groups ska användas som grupp-attribut. Sitevision använder groups som default om fältet lämnas tomt.

Exempel:

groups: grupp1 Sitevision tolkar detta som en grupp: grupp1.

groups: grupp1,grupp2. Sitevision tolkar detta som en grupp: grupp1,grupp2.

groups: ["grupp1", "grupp2"]. Sitevision tolkar detta som två grupper: grupp1 och grupp2 - Aktivera loggning på nivån debug - Skriver ut detaljerad information i Sitevisions serverlog. Bra att slå på vid uppsättning. Men slå av denna ruta i produktion (genererar många loggutskrifter).

- Kontrollflagga - Ska vara Sufficient.

Denna funktion kräver att du har licens för OpenID Connect.

OpenID Connect ska ligga före LDAP i listan med inloggningsmoduler.

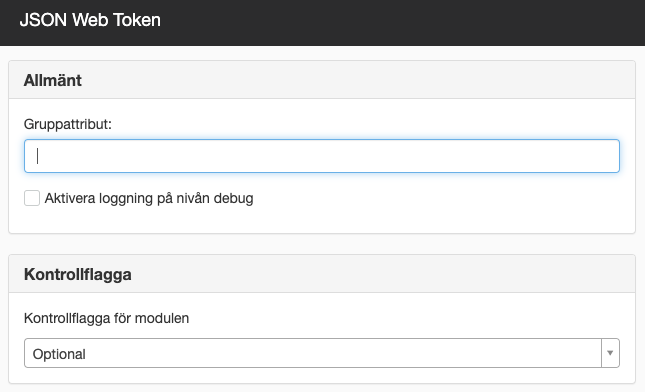

JSON Web Token

JSON Web Token kan användas för att logga in användare utifrån en signerad JSON Web Token (JWT). Ett vanligt flöde är att terminera trafiken i en lastbalanserare/proxy för att initiera inloggning. Den inloggade användaren skickas sedan till Sitevision tillsammans med en JWT som identifierar användaren.

Modulen hämtar den signerade JWT:n som hämtats ut via JSON Web Token Filter.

- Gruppattribut: Detta attribut kommer Sitevision att använda för att sätta upp virtuella grupper för att hantera behörigheter. Namnet på gruppattributet talar om vilket Claim i JWT:n som ska användas till grupper

- Aktivera loggning på nivån debug: Skriver ut detaljerad information i Sitevisions serverlog. Bra att slå på vid uppsättning. Men slå av denna ruta i produktion (genererar många loggutskrifter).

- Kontrollflagga: Ska vara Sufficient.

Denna funktion kräver att du har licens för JWT Autentisering

JSON Web Token ska ligga före LDAP i listan med inloggningsmoduler.

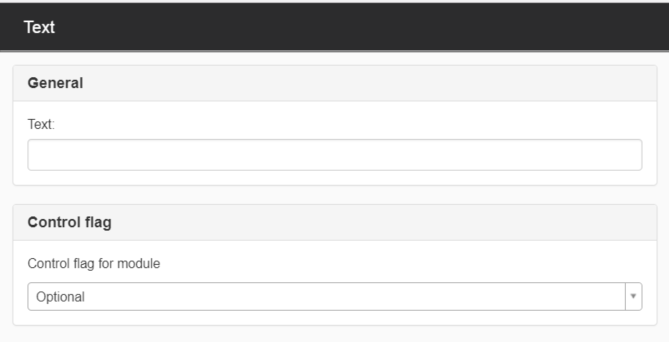

Text

Denna modul kan användas om du vill få in en text i inloggningsformuläret.

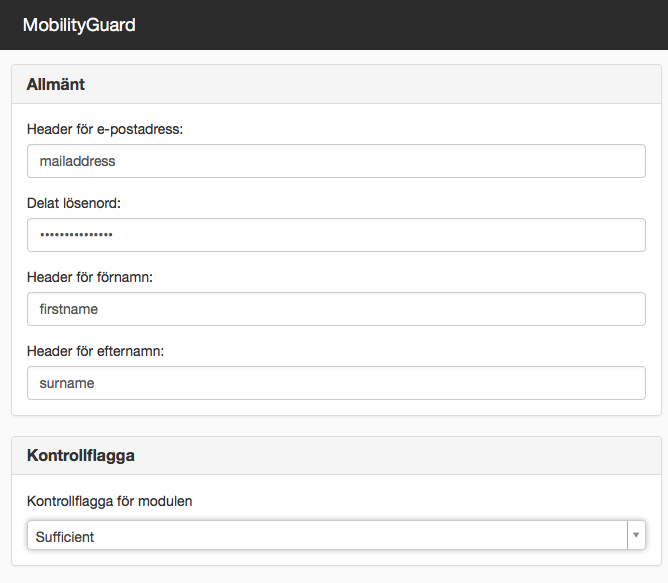

MobilityGuard

Modulen använder headers som kommer från säkerhetslösningen MobilityGuard Länk till annan webbplats, öppnas i nytt fönster. för att identifiera användare.

Länk till annan webbplats, öppnas i nytt fönster. för att identifiera användare.

Om Mobilityguard och Sitevision är kopplad till samma ldap-server så räcker det med filtret för Mobilityguard, annars behöver du använda denna modul.

Mobilityguardmodulen ska ligga efter modulen Systeminloggning men före modulen LDAP i modulkonfigurationen. Systeminloggning och MobilityGuards kontrollflagga bör vara satta till Sufficient.

Nedan visas en bild på de inställningar du måste göra i modulen. MobilityGuard kommer att skicka över nödvändig information via headers till sitevision. Du måste fylla i namnet på de headers som kommer från MobilityGuard.

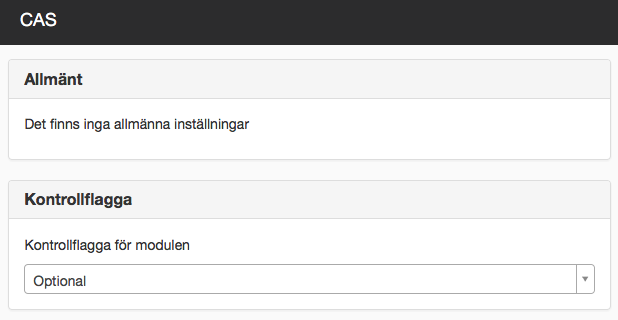

CAS

CAS är en open source mjukvara för single sign-on (SSO) för webbapplikationer.

Istället för att Sitevision hanterar inloggningen så görs detta i en central tjänst utanför Sitevision.

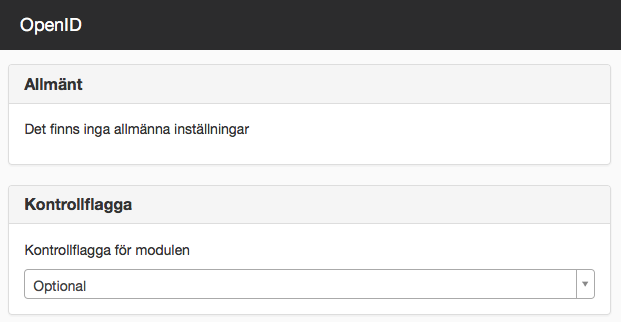

OpenID

Modul som skapar användaren, får all information från OpenID.

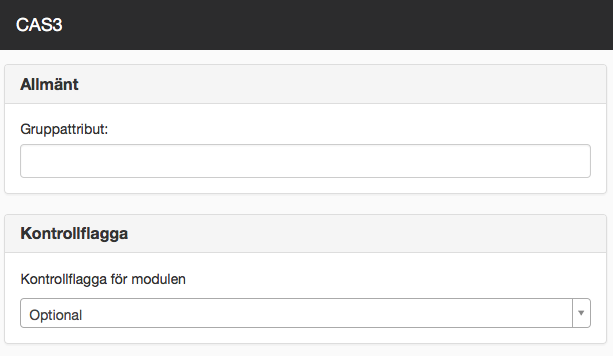

CAS 3

- Gruppattribut - Mappa gruppattributet på virtuella gruppen mot denna inställning

- Kontrollflagga - Ska vara satt till optional.

Svensk e-identitet

Modul som skapar användaren, får all information från Svensk e-identitet. Länk till annan webbplats, öppnas i nytt fönster.

Länk till annan webbplats, öppnas i nytt fönster.

Skriv ut sida

Skriv ut sida